Jag har ESET Smart Security installerad på en av mina datorer och jag fick nyligen ett varningsmeddelande som säger följande:

Upptäckt DNS-cache-förgiftningsattack detekteras av ESETs personliga brandvägg

Oj då! Det låter definitivt inte för bra. En DNS-cache-förgiftningsattack är i princip samma sak som DNS-spoofing, vilket i grunden betyder att DNS-namnservrarens cache har äventyras och när man begär en webbsida, istället för att få den verkliga servern, omdirigeras begäran till en skadlig dator som kan ladda ner spionprogram eller virus till datorn.

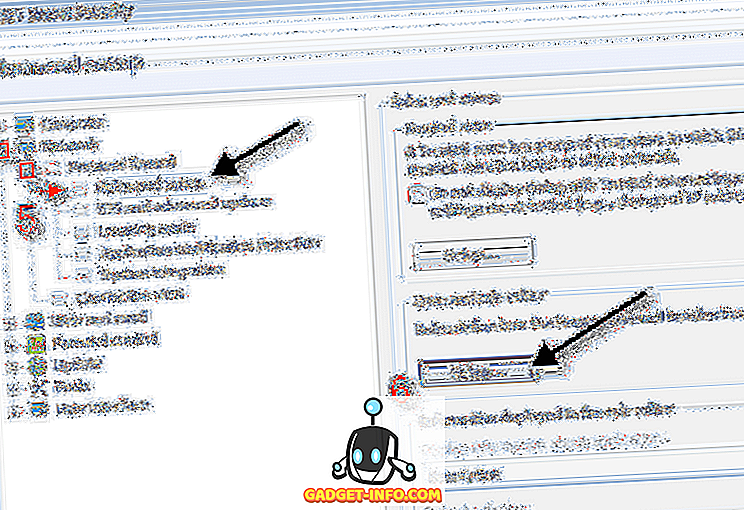

Jag bestämde mig för att utföra en fullständig anti-virussökning och hämtade också Malwarebytes och gjorde även en sökning efter skadlig kod. Varken skanning kom på någonting, så började jag göra lite mer forskning. Om du tittar på skärmbilden ovan ser du att den "avlägsna" IP-adressen är en lokal IP-adress (192.168.1.1). Den IP-adressen råkar faktiskt vara min router IP-adress! Så min routern förgiftar min DNS-cache?

Inte riktigt! Enligt ESET kan det ibland av misstag upptäcka intern IP-trafik från en router eller annan enhet som ett eventuellt hot. Detta var definitivt fallet för mig eftersom IP-adressen var en lokal IP. Om du får meddelandet och din IP-adress faller i någon av dessa områden nedan, så är det bara intern trafik och det behöver inte oroas dig:

192.168.xx

10.xxx

172.16.xx till 172.31.xx

Om det inte är en lokal IP-adress, rulla ner för ytterligare instruktioner. Först ska jag visa dig vad du ska göra om det är en lokal IP. Gå vidare och öppna ESET Smart Security-programmet och gå till dialogrutan Avancerade inställningar . Expand Network, sedan Personal Firewall och klicka på Regler och zoner .

Klicka på knappen Inställningar under Zon och regelredigerare och klicka på fliken Zoner. Klicka nu på Adress utesluten från aktivt skydd (IDS) och klicka på Redigera .

Därefter visas en zoninställningsdialog och här vill du klicka på Lägg till IPv4-adress .

Nu fortsätt och skriv in IP-adressen som den listade när ESET upptäckte hotet.

Klicka på OK ett par gånger för att gå hela vägen tillbaka till huvudprogrammet. Du får inte längre få några hotmeddelanden om DNS-förgiftningsattacker som kommer från den lokala IP-adressen. Om det inte är en lokal IP-adress, betyder det att du faktiskt kan bli offer för DNS-spoofing! I så fall måste du återställa Windows Hosts-filen och rensa DNS-cacheminnet på ditt system.

Folket på ESET skapade en EXE-fil som du bara kan ladda ner och köra för att återställa den ursprungliga värdfilen och spola DNS-cachen.

//support.eset.com/kb2933/

Om du inte vill använda sin EXE-fil av någon anledning, kan du också använda följande Fix It-hämtning Microsoft för att återställa värdfilen:

//support.microsoft.com/en-us/help/972034/how-to-reset-the-hosts-file-back-to-the-default

För att manuellt rensa DNS-cachen på en Windows-dator, öppna kommandotolken och skriv in följande rad:

ipconfig / flushdns

Normalt kommer de flesta aldrig att bli offer för DNS-spoofing och det kan vara en bra idé att stänga av ESET-brandväggen och bara använda Windows-brandväggen. Jag har personligen funnit att det ger upphov till för många falska positiva och slutar skrämmande människor mer än att egentligen skydda dem. Njut av!