Ibland måste vi köra en applikation som vi inte litar på, men vi är rädda för att det kan se på eller ta bort våra personuppgifter, eftersom även om Linux-system är mindre benägna att skadlig programvara är de inte helt immuniska. Kanske vill du komma åt en skuggljudande hemsida. Eller kanske du behöver komma åt ditt bankkonto eller någon annan webbplats som behandlar känslig privat information. Du kan lita på webbplatsen, men lita inte på tilläggen eller tilläggen som är installerade i din webbläsare.

I var och en av de ovanstående fallen är sandboxning användbar. Tanken är att begränsa den otillförlitliga applikationen i en isolerad behållare - en sandlåda - så att den inte har tillgång till vår personliga data eller de andra applikationerna på vårt system. Medan det finns en mjukvara som heter Sandboxie som gör vad vi behöver, är den bara tillgänglig för Microsoft Windows. Men Linux-användare behöver inte oroa sig, eftersom vi har Firejail för jobbet.

Så, utan vidare, låt oss se hur du konfigurerar Firejail på ett Linux-system och använder det till sandbox-appar på Linux:

Installera Firejail

Om du använder Debian, Ubuntu eller Linux Mint öppnar du terminalen och anger följande kommando :

[källkod] sudo apt install firejail [/ sourcecode]

Ange ditt lösenord för lösenord och tryck på Enter . Om du blir ombedd, skriv y och tryck på Enter igen.

Om du använder Fedora eller någon annan RedHat-baserad distribution, ersätt bara apt med yum . Resten av instruktionerna är desamma:

[källkod] sudo yum installera firejail [/ sourcecode]

Du är nu redo att köra Firejail.

Valfritt: Installera det grafiska gränssnittet

Du kan välja att installera den officiella grafiska fronten för Firejail som kallas Firetools . Det är inte tillgängligt i de officiella arkiverna, så vi måste installera det manuellt.

1. Ladda ner installationsfilen för ditt system. Debian, Ubuntu och Mint- användare ska ladda ner filen som slutar med .deb . Jag är på en 64-bitars Mint-installation, så jag valde firetools_0.9.40.1_1_amd64.deb .

2. När nedladdningen är klar öppnar du Terminal och navigerar till mappen Downloads via cd ~/Downloads.

3. Installera nu Firetools-paketet genom att köra kommandot sudo dpkg -i firetools*.deb .

4. Skriv in ditt lösenord, tryck på Enter, och du är klar.

Grundläggande användning

I en terminal skriver du firejail, följt av det kommando som du behöver springa. Till exempel att köra Firefox :

[sourcecode] firejail firefox [/ sourcecode]

Se till att stänga alla Firefox-fönster först . Om du inte gör det kommer det bara att öppnas en ny flik eller ett fönster i den aktuella sessionen - förneka eventuell säkerhetsförmån du skulle få från Firejail.

På samma sätt, för Google Chrome :

[källkod] firejail google-chrome [/ sourcecode]

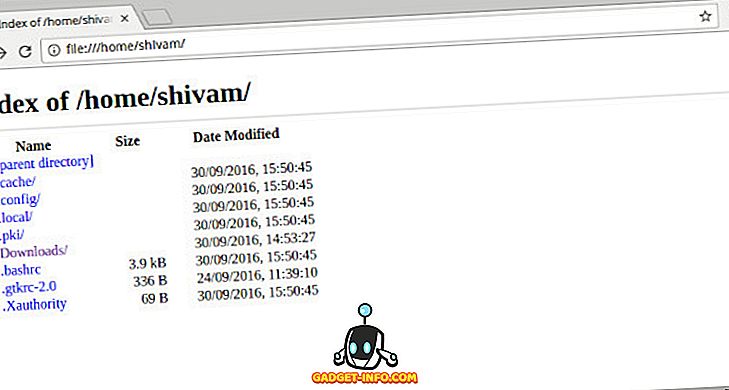

Körkommandon så här ger åtkomst till bara några få konfigurationsmappar och mappen Downloads . Tillgång till resten av filsystemet och de andra katalogerna i din hemmapp är begränsad. Detta kan visas genom att försöka komma åt min hemmapp från Chrome:

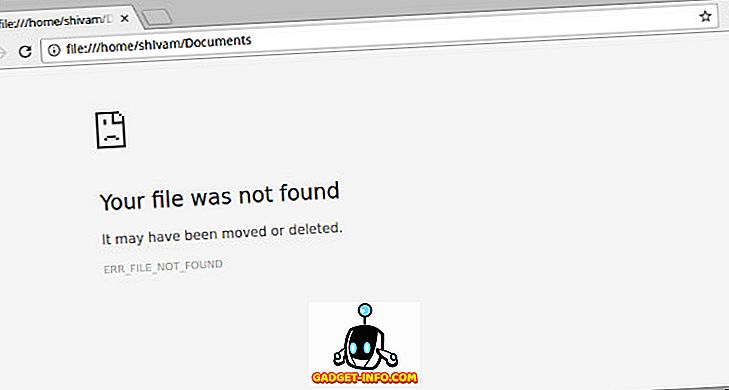

Som du kan se är de flesta av mina mappar, inklusive bilder, dokument och andra, inte tillgängliga från sandboxedkromen. Om jag fortfarande försöker komma åt dem genom att ändra webbadressen får jag ett fel som inte hittades i filen :

Begränsa ansökningar vidare

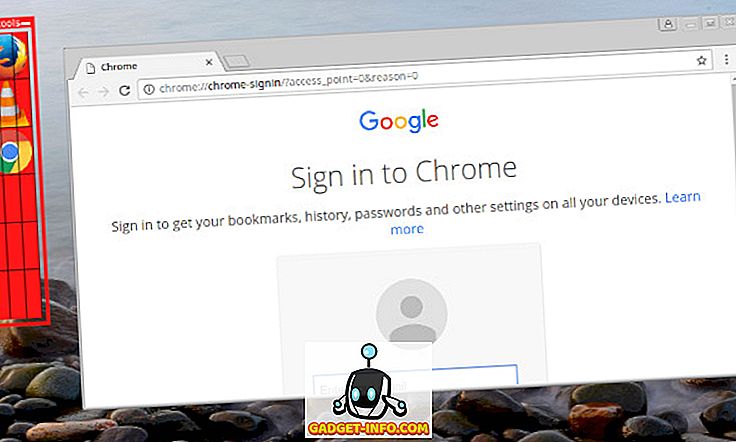

Ibland kanske du behöver fler restriktioner, till exempel kan du använda en helt ny webbläsarprofil utan historia och inga tillägg. Låt oss säga att du inte vill att din webbläsare ska komma åt din mapp för nedladdningar antingen. För det kan vi använda det privata alternativet. Kör ansökan enligt följande:

[källkod] firejail google-chrome-privat [/ sourcecode]

Denna metod begränsar programmet helt - det börjar alltid i ett nytt tillstånd och kan inte ens skapa eller hämta några nya filer.

Använda det grafiska gränssnittet - Firetools

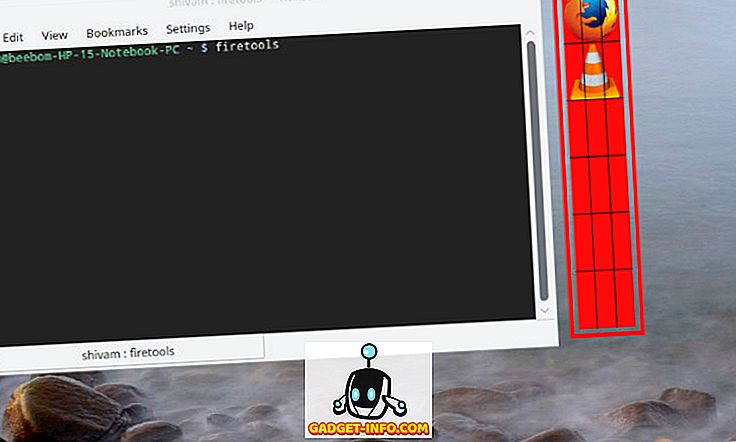

Om du föredrar att använda en GUI istället för att köra ett kommando varje gång kan du använda den grafiska fronten för Firejail som heter Firetools . Öppna terminalen och kör kommandobränslen. Du kommer att se ett fönster så här:

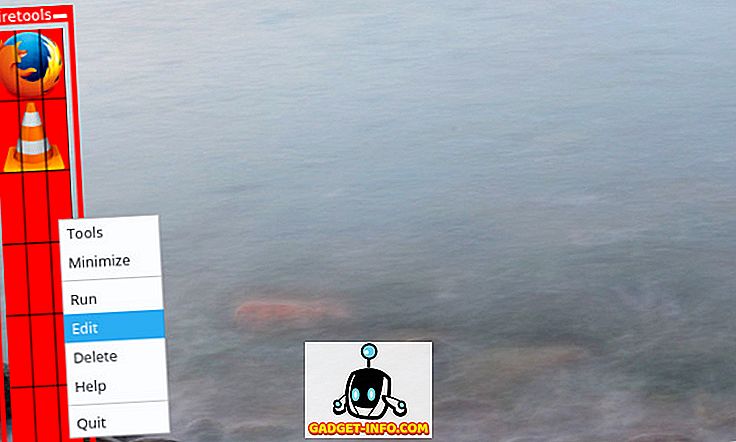

Du kan dubbelklicka på ett förkonfigurerat program (Firefox och VLC här) för att köra det sandboxed. Om du vill lägga till en ansökan högerklickar du på ett tomt utrymme i Firetools-appen och klickar på Redigera :

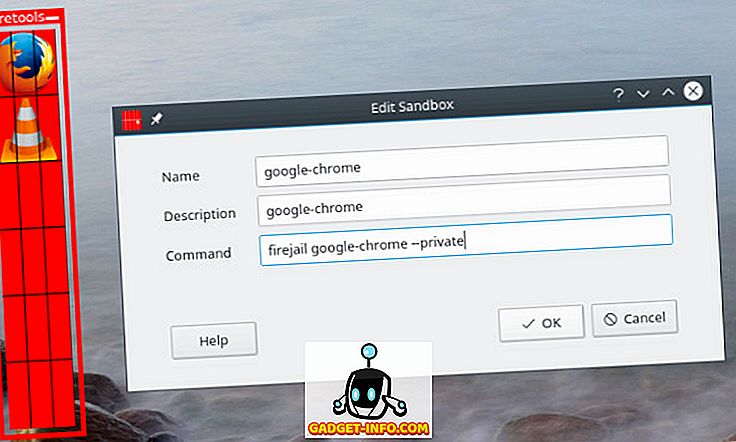

Du kan nu ange namn, beskrivning och kommandot som du vill köra. Kommandot skulle vara detsamma som du skulle köra i en konsol. Om du till exempel vill skapa en ikon för Google Chrome som du vill köra i privatläge skulle du ange följande:

Dubbelklicka nu på ikonen som du just skapat för att starta appen:

Kör tvivelaktiga applikationer säkert på Linux med Firejail

Det är det från vår sida när det gäller att sandlåda otillförlitliga appar i Linux med Firejail. Om du vill veta mer om de avancerade sandboxalternativen som Firejail erbjuder, ta en titt på den officiella dokumentationen. Vad använder du Firejail för? Har det sparat dig från skadliga program eller webbplatser? Se till att vi meddelar oss genom att släppa en rad i kommentarfältet nedan.